SKT, 올 7월까지 통신 장비에 백신 적용한다

작년 계획했으나 MS 애저 보안 업뎃 중 사고 발생하면서 재검토

해킹 당한 HSS 등 백신 적용 가능한 통신 장비 대상…EDR도 설치

![[서울=뉴시스] 김선웅 기자 = 5일 서울 시내 SK텔레콤 대리점에 신규가입 영업 중단 안내문이 게시돼있다. SK텔레콤은 이날부터 대리점 신규가입 영업을 중단하고 유심 교체에 집중할 계획이라고 밝혔다. 5일 오전 9시 기준 유심 교체 인원은 100만명, 유심보호서비스 가입자는 2218명으로 집계됐다. 2025.05.05. mangusta@newsis.com](https://image.newsis.com/2025/05/05/NISI20250505_0020798297_web.jpg?rnd=20250505134718)

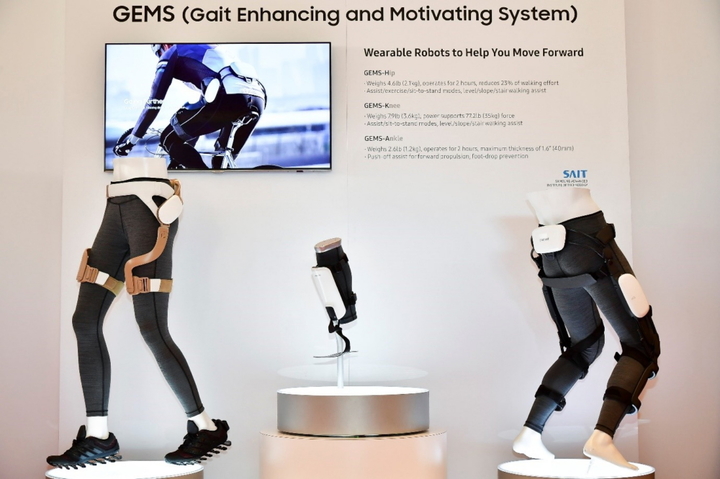

[서울=뉴시스] 김선웅 기자 = 5일 서울 시내 SK텔레콤 대리점에 신규가입 영업 중단 안내문이 게시돼있다.

SK텔레콤은 이날부터 대리점 신규가입 영업을 중단하고 유심 교체에 집중할 계획이라고 밝혔다. 5일 오전 9시 기준 유심 교체 인원은 100만명, 유심보호서비스 가입자는 2218명으로 집계됐다. 2025.05.05. mangusta@newsis.com

[서울=뉴시스] 심지혜 기자 = SK텔레콤이 오는 7월까지 통신 장비에 백신을 설치한다. 백신 적용은 가입자 유심 정보 서버 해킹 사고보다 앞선 지난해에 계획한 것이었지만 마이크로소프트(MS)의 보안 소프트웨어(SW) 업데이트 과정 중 대형 사고가 발생하면서 적용 여부를 재검토하느라 일정이 지연됐다.

SK텔레콤은 6일 서울 중구 삼화타워에서 해킹 사고 이후 수습 과정에 대해서 설명하는 브리핑에서 이같은 내용을 공유했다.

SK텔레콤은 이번 해킹으로 홈가입자서버(HSS) 데이터가 유출됐다. 이 서버는 4G 및 5G 가입자가 음성 통화를 이용할 때 해당 통화가 이뤄지는 단말이 통신사에서 개통된 것인지 여부를 인증하는 역할을 한다.

해당 서버에는 'BPF도어(Door)' 계열의 악성코드가 침투한 것으로 확인했다. BPF도어는 리눅스 운영체제(OS)에 내장된 네트워크 모니터링·필터기능을 수행하는 BPF(Berkeley Packet Filter)를 악용한 백도어다. 2021년 PWC사의 위협 보고서를 통해 최초로 알려진 사이버 공격 수법이다.

SK텔레콤은 HSS를 비롯해 백신 설치가 가능한 통신 장비에 백신을 적용할 예정이다. 이번 백신 업데이트에는 BPF도어 대응이 가능한 엔드포인트탐지·대응(EDR) 시스템 설치도 포함돼 있다.

류정환 SK텔레콤 네트워크인프라센터장은 “당초 사업 계획에 (백신 적용 계획이) 잡혀있었는데, 지난해 MS 클라우드 서비스 애저(Azure) 쪽 백신 문제로 대란이 발생하면서 우리도 (이번 백신 적용과 관련해) 부작용이 없는지 검토하다가 늦어졌다”며 “올해 7월 말까지 끝낼 예정”이라고 말했다.

이번에 문제가 된 장비와 관련해서는 “통신 서비스에 국한된 네트워크 장비”라며 “이는 운영체제(OS)위에 통신 특화 애플리케이션이 올라가는 구조”라고 설명했다.

이어 “일반적인 IT 장비와는 달라 여러 가지 보안 장치를 마련하고 있지만, 장비 자체뿐 아니라 외곽 경계선에 대한 방화벽의 보안에도 많은 신경을 쓰고 있다. 이는 모든 통신 회사가 비슷하다”고 덧붙였다.

정부의 정보보호관리체계인증(ISMS)을 획득했음에도 이번 해킹 사고가 발생한 것과 관련해서는 "정보보호 인증을 받았음에도 이번 사고를 일으켜 죄송하다"며 "앞으로 여러 보완할 사항이 나올 것으로 보인다. 이를 통해 더 안전한 네트워크를 만들도록 하겠다"고 말했다.

◎공감언론 뉴시스 siming@newsis.com

Copyright © NEWSIS.COM, 무단 전재 및 재배포 금지